ERFÜLLUNGSRAHMEN

Einhaltung des NIST CSF 2.0

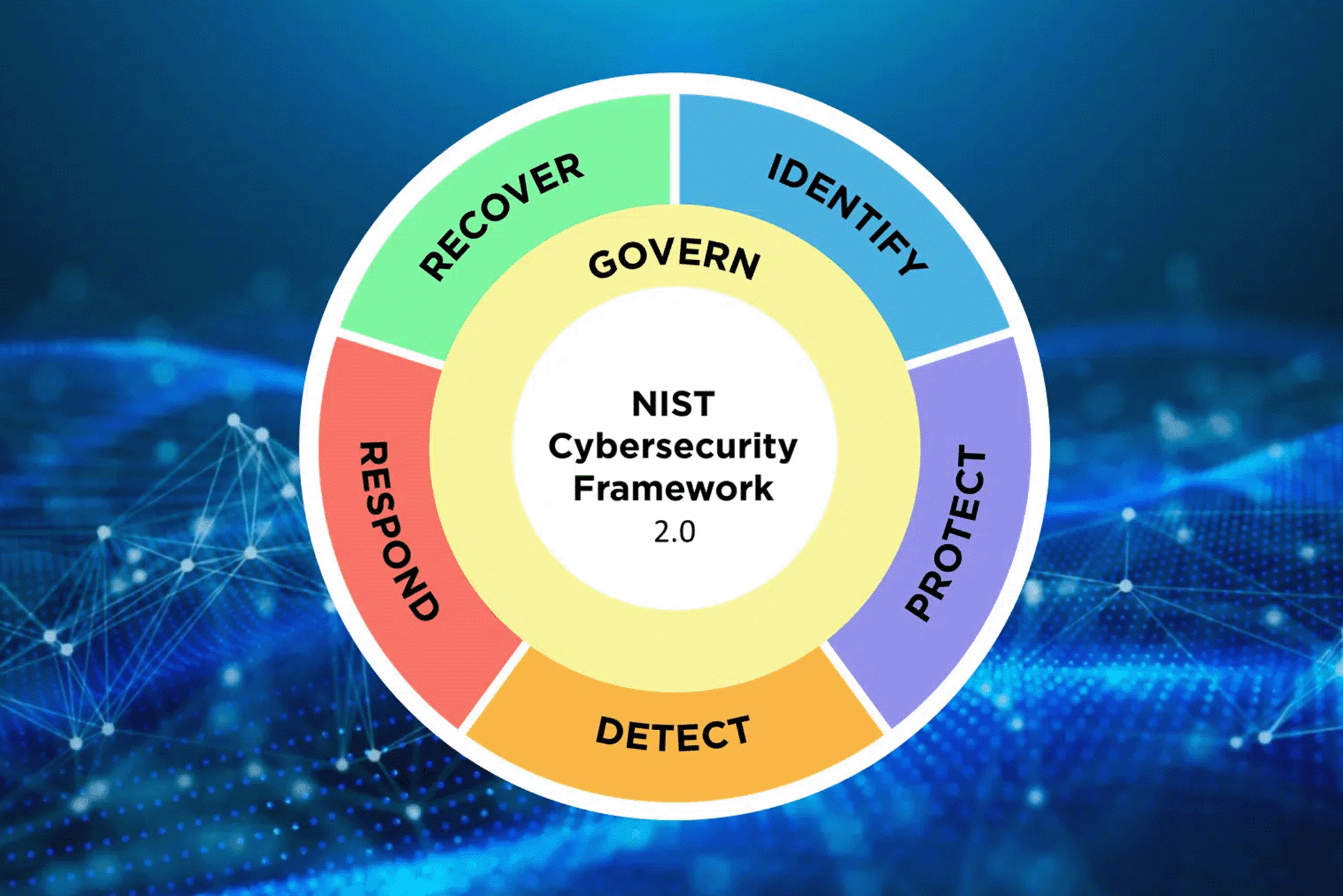

Das Cybersecurity Framework 2.0 des National Institute of Standards and Technology (NIST CSF 2.0) ist ein freiwilliges Rahmenwerk, das Organisationen aller Größen und Branchen dabei unterstützen soll, Cybersicherheitsrisiken zu bewältigen und zu minimieren. Es basiert auf sechs Kernfunktionen: „Govern“, „Identify“, „Protect“, „Detect“, „Respond“ und „Recover“. Es bietet einen flexiblen, ergebnisorientierten Ansatz für den Aufbau und die Weiterentwicklung eines Cybersicherheitsprogramms. NIST CSF 2.0 hat seinen Anwendungsbereich über kritische Infrastrukturen hinaus auf alle Branchen ausgeweitet, und seine neue Funktion „Govern“ legt den Schwerpunkt auf die Integration der Cybersicherheit in das Unternehmensrisikomanagement und die Rechenschaftspflicht der Führungskräfte.

Demo anfordern

ERFÜLLUNG DER NIST CSF 2.0-ANFORDERUNGEN

Warum ist die Einhaltung des NIST CSF 2.0 wichtig?

Die Einführung des NIST CSF 2.0 hilft Unternehmen dabei, eine gemeinsame Sprache für Cybersicherheitsrisiken zu etablieren, die sowohl die Unternehmensleitung als auch die technischen Teams und externe Partner verstehen. Da es sich nahtlos auf andere Standards wie CMMC, ISO 27001 und HIPAA abbilden lässt, kann die Ausrichtung am CSF 2.0 die Einhaltung mehrerer regulatorischer Anforderungen gleichzeitig optimieren. Zudem signalisiert es Kunden, Versicherern und Aufsichtsbehörden, dass ein Unternehmen das Thema Cybersicherheits-Governance ernst nimmt.

Universeller Rahmen

NIST CSF 2.0 richtet sich an Organisationen jeder Größe, Branche und Reifegradstufe und ist damit eines der weltweit am häufigsten eingesetzten Rahmenwerke für Cybersicherheit.

Verantwortlichkeit der Führungskräfte

Die neue „Govern“-Funktion des Rahmenwerks verknüpft Cybersicherheit direkt mit dem unternehmensweiten Risikomanagement und gewährleistet so die Verantwortlichkeit der Führungsebene sowie strategische Entscheidungsfindung im Hinblick auf Cyberrisiken.

Framework-übergreifend kompatibel

Das NIST CSF 2.0 ist auf Standards wie CMMC, ISO 27001 und HIPAA abgestimmt, sodass Organisationen mithilfe eines einzigen grundlegenden Rahmens mehrere Compliance-Anforderungen erfüllen können.

So wählen Sie 2026 die richtige IoT-Sicherheitslösung aus

Schutz der wachsenden IoT-Architektur in einem komplexen Sicherheitsumfeld.

Flexibel, risikobasiert, ergebnisorientiert

Wie Asimily die Einhaltung des NIST CSF 2.0 unterstützt

Asimily unterstützt die Einhaltung des NIST CSF 2.0 durch die Abdeckung aller sechs Kernfunktionen: kontinuierliche Transparenz der Ressourcen (Identify), risikobasierte Priorisierung und Segmentierung von Schwachstellen (Protect), Erkennung von Anomalien und Durchsetzung von Richtlinien (Detect), Paketerfassung und automatisierte Reaktionsmaßnahmen (Respond), Konfigurations-Snapshots zur Wiederherstellung von Geräten (Recover) sowie GRC-Tools mit Risikoanalyse vor dem Kauf (Govern).

Bestandsaufnahme und Identifizierung von Vermögenswerten

Asimily bietet einen vollständigen, passiven Überblick über jedes IoT-, OT- und IoMT-Gerät in Ihrem Netzwerk – einschließlich Hersteller, Modell, Betriebssystem, Firmware und Kommunikationsverhalten. Diese umfassende Bestandsaufnahme entspricht direkt der „Identify“-Funktion des NIST CSF 2.0 und vermittelt Unternehmen das grundlegende Verständnis ihrer Gerätelandschaft, das für ein effektives Management von Cybersicherheitsrisiken erforderlich ist.

Risikobasierter Schutz

Asimily geht über die einfache Erkennung von Sicherheitslücken hinaus, indem es die Ausnutzbarkeit im Kontext Ihrer individuellen Netzwerkumgebung analysiert. Durch den Abgleich mit dem MITRE ATT&CK-Framework, SBOMs und CVE-Daten liefert Asimily eine nach Priorität geordnete Liste von Abhilfemaßnahmen, die nach Auswirkungen und Aufwand eingestuft sind – so können Unternehmen ihre knappen Ressourcen auf die Schutzmaßnahmen konzentrieren, die das Risiko am stärksten reduzieren.

Unternehmensführung und Compliance

Asimily unterstützt die „Govern“-Funktion des NIST CSF 2.0, indem es Unternehmen ermöglicht, benutzerdefinierte Sicherheitsrichtlinien festzulegen, Abweichungen in der Konfiguration zu überwachen und vor dem Kauf Risikobewertungen für neue Geräte durchzuführen. Diese Funktionen verknüpfen Cybersicherheit direkt mit dem Risikomanagement im Unternehmen und helfen der Unternehmensleitung dabei, fundierte Entscheidungen zu treffen und eine auditfähige Dokumentation zu führen.

Stärkung der IoT-Sicherheit: NIST-Anleitung zur Konfigurationskontrolle und Wiederherstellung

Erfahren Sie mehr über die detaillierten Anforderungen des NIST CSF 2.0, die Konfigurationsabweichungen, die Wiederherstellung sowie eine vollständige Aufschlüsselung jeder Unterkategorie umfassen.

Mehr erfahren

Was Sie über NIST CSF 2.0 wissen sollten

Bleiben Sie auf dem Laufenden, indem Sie sich unseren neuesten Blogbeitrag ansehen, in dem wir die jüngsten Aktualisierungen des NIST CSF 2.0 Pivotal Framework erläutern.

Tiefer eintauchen