Technologie, die Leben rettet, schützen

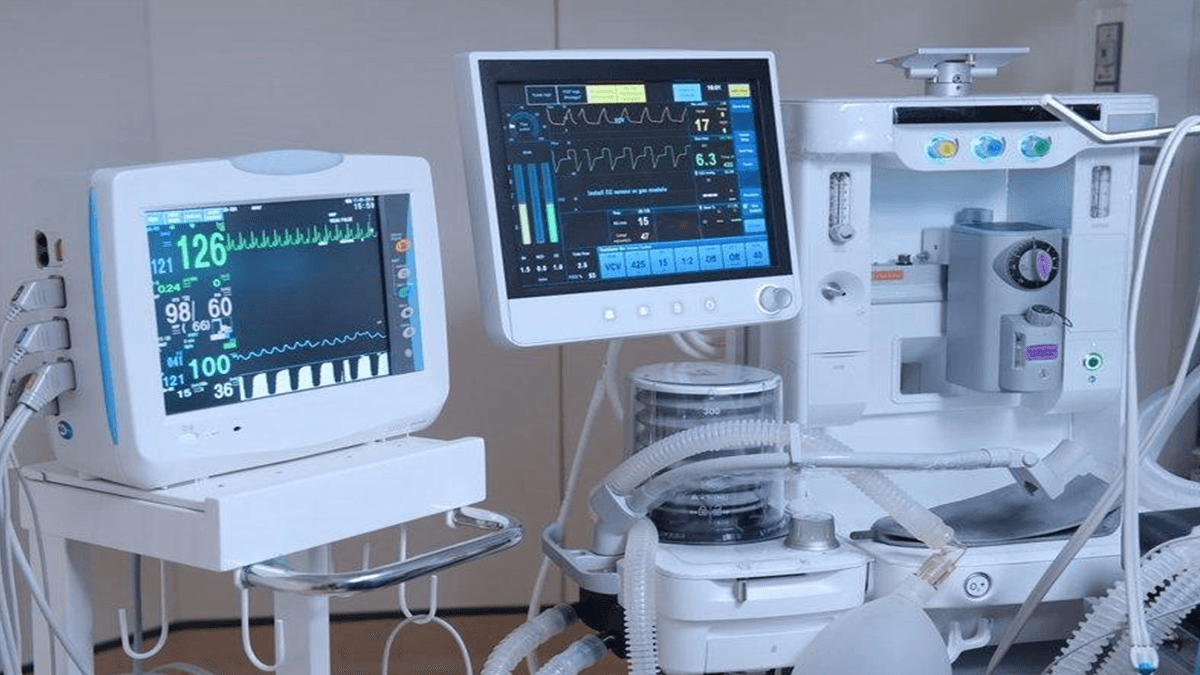

Sicherung lebenswichtiger medizinischer Geräte

Mit dem Internet verbundene medizinische Geräte ermöglichen eine unvergleichliche Patientenversorgung, sind aber auch ein beliebtes Ziel für Cyber-Kriminelle. Sichern Sie Ihre medizinischen Abläufe, ohne die Versorgung zu unterbrechen.

Demo anfordern

IoT-Risiken erkennen, vorbeugen, minimieren und modellieren

Schützen Sie jedes angeschlossene Gerät

Jedes IoT-Gerät kennen

Führen Sie ein genaues Inventar aktueller und neuer Geräte, indem Sie den Datenverkehr sicher und passiv überwachen. Die Geräte sind klassifiziert und Sie können jedes einzelne Gerät individuell anpassen.

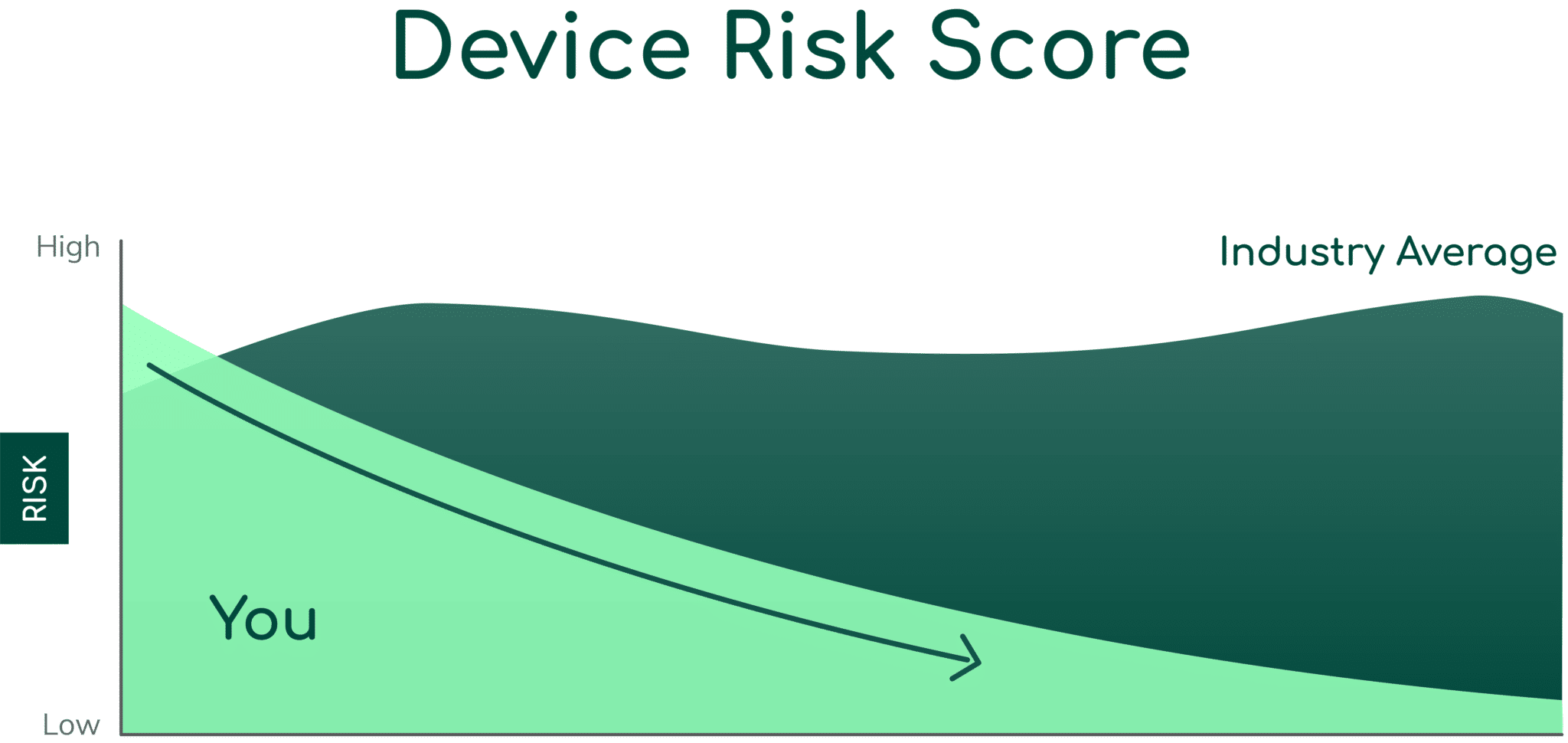

Bedrohungen proaktiv antizipieren

Cyber-Kriminellen einen Schritt voraus zu sein, ist nicht verhandelbar. Verlassen Sie sich auf uns, wenn es darum geht, Ihre vernetzten Geräte zu entdecken, zu überprüfen und zu sichern, um eine optimale Leistung und maximale Sicherheit zu gewährleisten.

Risiken anerkennen, ohne die Funktionalität zu opfern

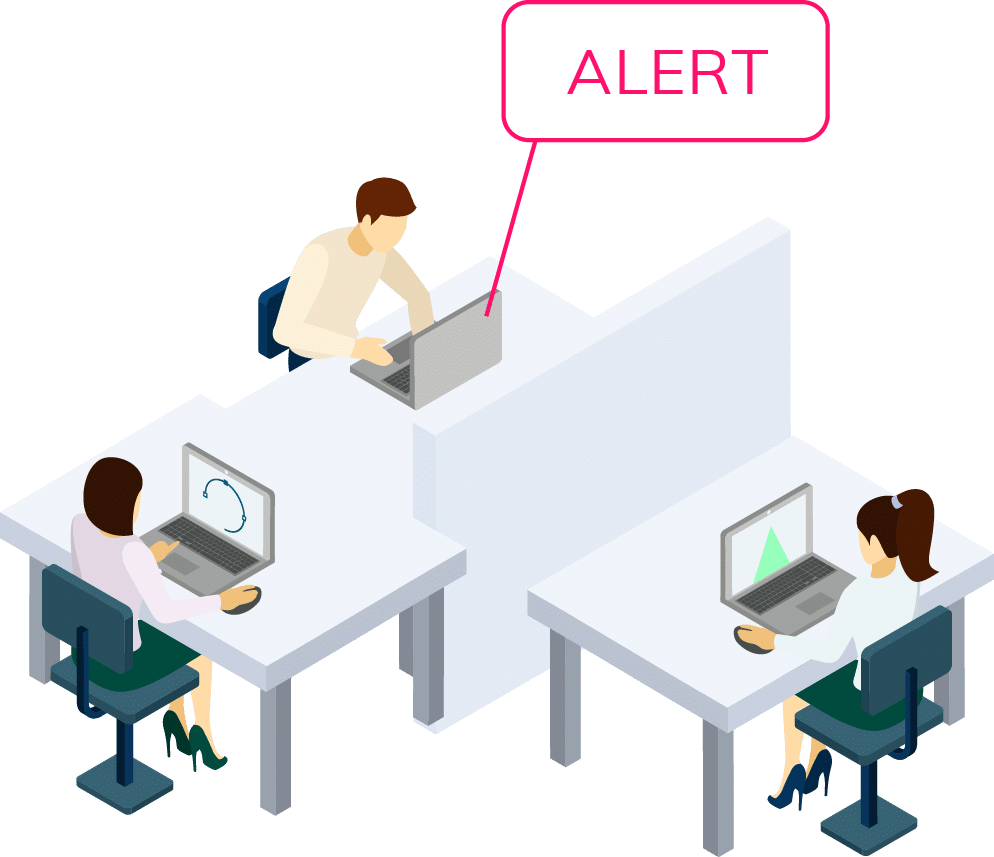

Die Patientenversorgung darf niemals ruhen, und auch die Wachsamkeit sollte nicht nachlassen. Wir überwachen alle angeschlossenen Geräte in Ihrer Umgebung auf Anomalien und alarmieren Sie bei ungewöhnlichem Datenverkehr oder Kommunikation rund um die Uhr.

Wie und warum medizinische Geräte gehackt werden

Ransomware

Je mehr Patientendaten auf vernetzten Geräten gespeichert werden und je mehr Krankenhäuser auf diese Geräte angewiesen sind, desto verlockender wird es für Cyberkriminelle, Lösegeld für die Daten zu fordern.

Ältere Systeme

Veralteten medizinischen Geräten mangelt es oft an modernen Sicherheitsmaßnahmen, was sie zu bevorzugten Zielen für Hacker macht.

Zielmenge

Bei mehr als 10 Milliarden IoMT-Zielen werden einige davon zwangsläufig erfolgreich angegriffen werden.

Serienmäßig hergestellt

Medizinische Geräte werden in so hohen Stückzahlen benötigt, dass Sicherheitstests nicht immer Priorität haben, um sie rechtzeitig auszuliefern, was das Risiko von Mängeln erhöht, die zu Schwachstellen führen könnten.

Unzureichend bewacht

Fachkräfte im Gesundheitswesen tragen viele Hüte, und IT-Experte ist nicht immer einer von ihnen. Die Hersteller geben der Benutzerfreundlichkeit oft den Vorrang vor der Sicherheit, was zu Schwachstellen führt.

Jedes IoT-Gerät sichern.

Automatisch.

Cyber-Bedrohungen bewegen sich schnell - das sollten Sie auch. Asimily bietet eine sofortige Bestandsaufnahme und intelligente, nach Prioritäten geordnete Einblicke in die Risikominderung für jedes IoT-, OT- und IoMT-Gerät, sodass Sie Maßnahmen ergreifen können, bevor Bedrohungen auftreten.

Häufig gestellte Fragen zur OT-Sicherheit

Die OT-Sicherheit muss der Verfügbarkeit und Sicherheit Vorrang vor der Vertraulichkeit einräumen. OT-Umgebungen umfassen spezielle Protokolle (Modbus, DNP3, CIP), veraltete Systeme, die nicht gepatcht werden können, und Geräte mit Lebenszyklen von über 20 Jahren. Die Plattform von Asimily begegnet diesen einzigartigen OT-Sicherheitsherausforderungen mit einer speziellen Protokollanalyse, kompensierenden Kontrollen und einer risikobasierten Priorisierung, die für die Betriebstechnologie entwickelt wurde.

Ältere OT-Geräte können oft nicht aktualisiert oder ersetzt werden. Asimily bietet kompensierende Kontrollen durch Empfehlungen zur Netzwerksegmentierung, Konfigurationsüberwachung zur Erkennung von Änderungen und Verhaltensanalyse zur Identifizierung von Anomalien - und das alles, ohne dass Agenten oder Änderungen an Ihren OT-Systemen erforderlich sind. Unsere passive Überwachung stellt sicher, dass keine Auswirkungen auf die Produktionssysteme entstehen.

Ja. Die OT-Sicherheitsplattform von Asimily bietet robuste Integrationen mit SIEM-, SOAR-, CMDB- und Schwachstellenmanagement-Plattformen. Im Gegensatz zu Wettbewerbern mit begrenzten Integrationsmöglichkeiten vor Ort bieten wir die einheitliche IT/OT-Inventarisierung und Risikotransparenz, die Ihr Security Operations Center zum Schutz vor domänenübergreifenden Angriffen benötigt.

Asimily geht über eine einfache Bestandsaufnahme hinaus, indem es Ihre "Kronjuwelen" OT-Systeme identifiziert - die Geräte und Prozesse, die für Ihren Betrieb am wichtigsten sind. Unsere Plattform nutzt kontextbezogene Analysen, um die Kritikalität von Geräten auf der Grundlage ihrer Rolle in der Produktion, ihrer Auswirkungen auf die Sicherheit, ihrer Auswirkungen auf den Umsatz und ihrer Position innerhalb der Architektur Ihres Purdue-Modells zu verstehen. Durch die Abbildung von Gerätebeziehungen und -abhängigkeiten helfen wir Ihnen, Sicherheitsinvestitionen zu priorisieren und geeignete kompensierende Kontrollen für Ihre wichtigste OT-Infrastruktur zu implementieren, unabhängig davon, ob es sich um eine veraltete Produktionslinie handelt, die erhebliche Einnahmen generiert, oder um sicherheitskritische Systeme in gefährlichen Fertigungsprozessen.

Umfassende OT-Sicherheit erfordert ein Verständnis der Risiken von allen Netzwerkpunkten aus - nicht nur von isolierten OT-Geräten. Asimily bietet einen vollständigen Einblick in Ihre gesamte Angriffsfläche, einschließlich IT/OT-Konvergenzpunkten, Netzwerknachbarn, die als Dreh- und Angelpunkte für Angreifer dienen könnten, und IoT-Geräte, die mit Ihrer OT-Umgebung interagieren. Unsere Plattform identifiziert Risiken von benachbarten Systemen wie HLK-Steuerungen oder Gebäudemanagementsystemen, die Angreifer in der Vergangenheit ausgenutzt haben, um kritische OT-Netzwerke zu erreichen. Diese ganzheitliche Sichtweise stellt sicher, dass Sie Risiken von jedem potenziellen Eintrittspunkt aus verstehen und abschwächen können, nicht nur direkte OT-Schwachstellen.