Optimierte, skalierbare Orchestrierung der Netzwerksegmentierung

Die bisher arbeitsintensive Durchsetzung der Segmentierung wird durch einen kontinuierlichen Prozess effizient, automatisiert und präzise.

Effizienter segmentieren

Segmentierung – vereinfacht, automatisiert und skalierbar

Optimieren Sie Ihre Segmentierungsmaßnahmen durch kontextbezogene Informationen und umsetzbare Erkenntnisse zu jedem vernetzten Asset.

Kontakt aufnehmenIntelligente Segmentierung

Risikobewusste Erkenntnisse als Grundlage für dynamische Strategien

Alle Geräte im Netzwerk identifizieren und klassifizieren

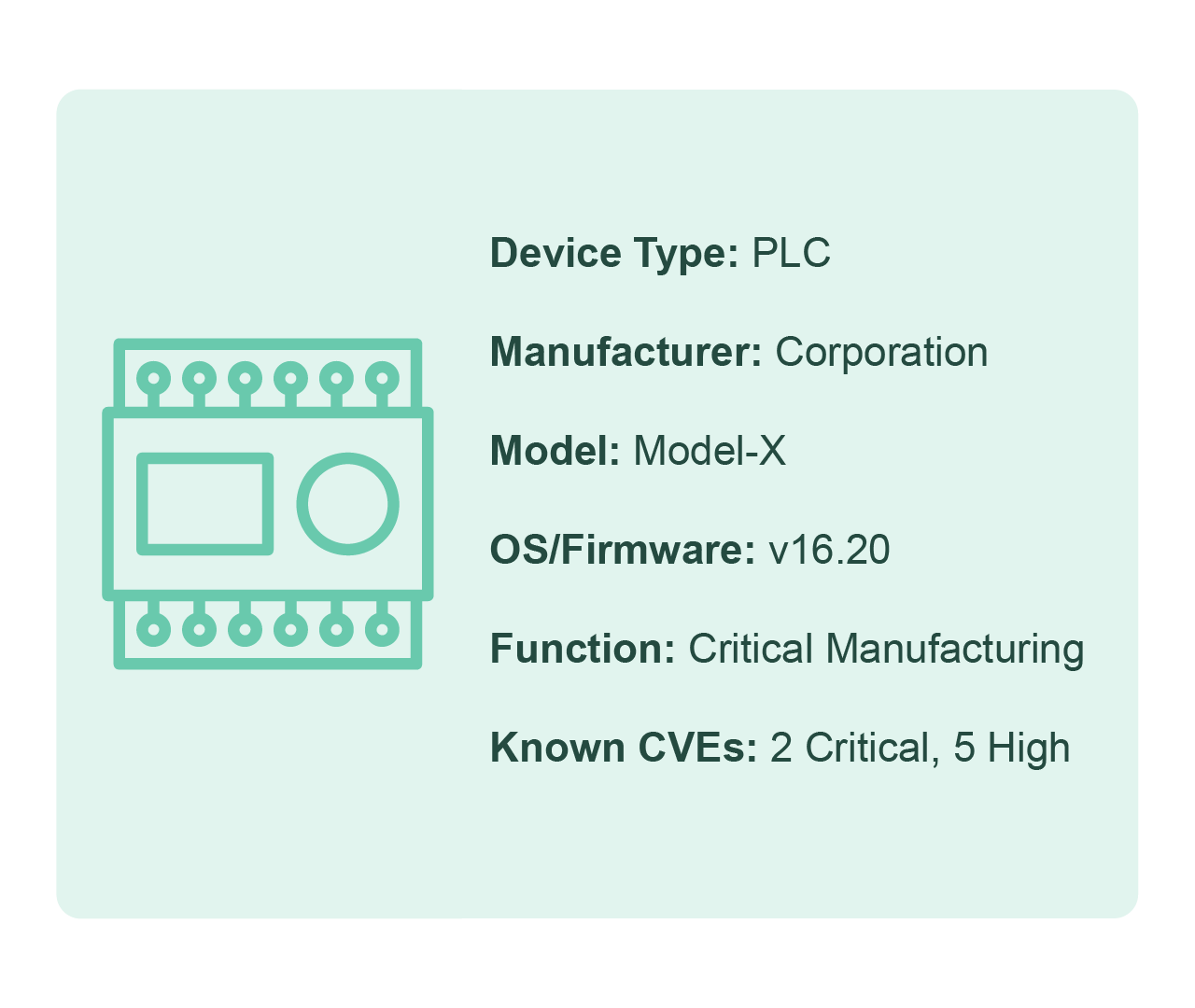

IP- und MAC-Adressen reichen nicht aus. Asimily liefert den erforderlichen Gerätekontext und Echtzeit-Einblicke in das Netzwerk, um Segmentierungsrichtlinien zu erstellen, die sich nahtlos an jede neue IoMT-, OT-, IoT- und IT-Ressource anpassen, die Ihrem Netzwerk hinzugefügt wird.

Kommunikationsmuster von Geräten aufzeichnen und verfolgen

Bevor Sie eine sichere Segmentierung vornehmen können, müssen Sie verstehen, wie jedes Gerät kommuniziert – mit welchen Geräten es sich verbindet, über welche Ports, unter Verwendung welcher Protokolle und Dienste und ob diese Verbindungen erwartet werden. Asimily bildet diese Kommunikationsmuster detailliert ab, um Richtlinien zu erstellen, die Sie mit der Gewissheit durchsetzen können, dass dabei keine Störungen auftreten.

Priorisieren Sie die wichtigsten Ressourcen

Die risikobasierte Priorisierung von Asimily macht die Reduzierung der Angriffsfläche zu einer sicheren Sache. Indem sie sich zuerst auf die risikoreichsten Ressourcen konzentrieren, können Unternehmen ihre Sicherheitsrisiken schnell und effizient verringern.

Erstellen Sie sichere und durchsetzbare Richtlinien, die sich skalieren lassen

Die spezifischen betrieblichen Besonderheiten von medizinischen Geräten, IoT-Geräten und OT-Geräten müssen sorgfältig berücksichtigt werden. Asimily ermittelt auf der Grundlage eines umfassenden Verständnisses der jeweiligen Funktionen und Einschränkungen der einzelnen Geräte, welcher Datenverkehr zugelassen oder eingeschränkt werden soll, und erstellt entsprechend automatisierte Empfehlungen und Segmentierungsgruppen.

Richtlinien kontinuierlich überprüfen und validieren

Die Segmentierung ist kein einmaliger Vorgang. Asimily überwacht die Richtlinien kontinuierlich, um deren Wirksamkeit sicherzustellen, und kann Segmentierungsszenarien simulieren, um die Auswirkungen der angewandten Richtlinien zu verstehen.

Jedes IoT-Gerät sichern.

Automatisch.

Cyber-Bedrohungen bewegen sich schnell - das sollten Sie auch. Asimily bietet eine sofortige Bestandsaufnahme und intelligente, nach Prioritäten geordnete Einblicke in die Risikominderung für jedes IoT-, OT- und IoMT-Gerät, sodass Sie Maßnahmen ergreifen können, bevor Bedrohungen auftreten.

Schutz der einzigartigen Geräte Ihrer Branche

Gesundheitswesen

Asimily stellt die notwendigen Tools zur Verfügung, um IoT-Schwachstellen im Gesundheitswesen zu identifizieren und zu beheben und so den Schutz von Patientendaten zu gewährleisten, ohne die Bereitstellung wichtiger Pflegeleistungen zu unterbrechen.

Discover MoreHerstellung

In einer Branche, die in hohem Maße auf IoT-Geräte angewiesen ist, um Automatisierung, Effizienz und Konnektivität voranzutreiben, kann Asimly helfen. Indem sie die Sicherheit von IoT-Geräten gewährleisten, können Hersteller ihr geistiges Eigentum schützen, Produktionsunterbrechungen verhindern und das Vertrauen ihrer Kunden und Partner erhalten.

Discover MoreHöhere Bildung

Bildungseinrichtungen sind auf vernetzte Geräte angewiesen, um das Lernen, die Forschung und den Campusbetrieb zu erleichtern. Schützen Sie mit Asimily sensible Daten von Studenten und Lehrkräften, wahren Sie die betriebliche Integrität und fördern Sie eine sichere, produktive akademische Umgebung.

Discover MoreRegierung

Asimily stattet staatliche Stellen weltweit mit den notwendigen Tools aus, um ihre IoT-Geräte zu sichern, kritische Infrastrukturen zu schützen und den Datenschutz zu gewährleisten. Verteidigen Sie sich gegen Cyber-Bedrohungen und erhalten Sie das öffentliche Vertrauen, indem Sie Schwachstellen proaktiv entschärfen.

Discover MoreBiowissenschaften

Wo heikle Forschung, Entwicklung und Datenaustausch im Gange sind, ist die Sicherung Ihrer IoT-Geräte von höchster Priorität. Verwalten Sie Schwachstellen proaktiv und verringern Sie das Risiko eines Diebstahls oder Verlusts von wichtigen Forschungs- und Entwicklungsarbeiten.

Discover MoreHäufig gestellte Fragen

Die herkömmliche Netzwerksegmentierung stützt sich auf IP-Adressen und VLANs, doch IoT-, OT- und IoMT-Geräte haben spezifische betriebliche Anforderungen, denen generische IT-Ansätze nicht gerecht werden können. Viele vernetzte Geräte nutzen unerwartete Ports, proprietäre Protokolle oder kommunizieren mit Diensten, die nicht gut dokumentiert sind – daher birgt die Anwendung einer pauschalen Segmentierungsrichtlinie das Risiko, kritische Arbeitsabläufe wie Patientenüberwachung oder industrielle Steuerungssysteme zu unterbrechen. Asimily löst dieses Problem, indem es jedes vernetzte Gerät detailliert klassifiziert und sein gesamtes Kommunikationsverhalten abbildet – mit wem es kommuniziert, über welche Ports und unter Verwendung welcher Protokolle –, sodass Segmentierungsrichtlinien auf dem tatsächlichen Gerätekontext basieren und nicht auf Vermutungen.

Asimily erkennt und klassifiziert kontinuierlich jedes IoT-, OT-, IoMT- und IT-Gerät in Ihrem Netzwerk und bildet anschließend die tatsächlichen Kommunikationsmuster jedes Geräts detailliert ab. Auf Grundlage dieser Erkenntnisse generiert die Plattform automatisch Empfehlungen für Segmentierungsrichtlinien – in denen festgelegt wird, welcher Datenverkehr zugelassen oder eingeschränkt werden soll –, die genau auf die betrieblichen Möglichkeiten und Einschränkungen der einzelnen Geräte zugeschnitten sind. Dies ersetzt den manuellen, auf Tabellenkalkulationen basierenden Prozess, mit dem die meisten Unternehmen zu kämpfen haben, und führt zu durchsetzbaren Richtlinien, die sich skalieren lassen, sobald neue Geräte zum Netzwerk hinzukommen.

Dies ist eines der größten Risiken, denen Unternehmen bei der Segmentierung ausgesetzt sind, insbesondere im Gesundheitswesen und in der Fertigungsindustrie, wo Ausfallzeiten von Geräten schwerwiegende Folgen haben können. Asimily begegnet diesem Problem, indem es Ihnen ermöglicht, Segmentierungsszenarien vor der Umsetzung zu simulieren. So können Sie die Auswirkungen einer geplanten Richtlinie auf die Kommunikation und den Betrieb der Geräte erkennen, bevor Änderungen in der Produktionsumgebung vorgenommen werden. In Kombination mit einer kontinuierlichen Überwachung nach der Bereitstellung wird so sichergestellt, dass die Richtlinien wirksam bleiben, ohne kritische Dienste zu beeinträchtigen.

Die Netzwerksegmentierung muss als fortlaufender Prozess betrachtet werden, nicht als einmaliges Projekt. Ständig kommen neue Geräte hinzu, werden andere außer Betrieb genommen, aktualisiert oder neu konfiguriert – und jede dieser Änderungen kann bestehende Richtlinien ungültig machen. Asimily überwacht und validiert Segmentierungsrichtlinien nach der Bereitstellung kontinuierlich und weist auf Abweichungen oder Lücken hin, wenn sich Ihre Umgebung weiterentwickelt. Diese fortlaufende Überprüfung stellt sicher, dass Ihre Segmentierung stets mit Ihrem tatsächlichen Netzwerk übereinstimmt und nicht nur eine Momentaufnahme dessen ist, wie es vor Monaten aussah.

Nicht alle Geräte bergen das gleiche Risiko, und der Versuch, ein gesamtes Netzwerk auf einmal zu segmentieren, führt unweigerlich zu ins Stocken geratenen Projekten. Asimily nutzt eine risikobasierte Priorisierung, um die anfälligsten und am leichtesten ausnutzbaren Ressourcen in Ihrem Netzwerk zu identifizieren, sodass Ihr Sicherheitsteam seine Segmentierungsbemühungen dort konzentrieren kann, wo sie die Angriffsfläche am schnellsten und am stärksten reduzieren. Indem sie sich zuerst auf die Geräte mit dem höchsten Risiko konzentrieren, erzielen Unternehmen frühzeitig messbare Sicherheitsverbesserungen – und schaffen so Dynamik, anstatt sich in einer jahrelangen Segmentierungsinitiative zu verlieren.