Die Expositionsmanagement-Plattform der nächsten Generation für IoMT, IoT und OT

Identifizieren, priorisieren und mindern Sie Risiken für Ihre Cyber-Assets.

Warum Asimily?

VOLLSTÄNDIGE ÜBERSICHT ÜBER IHRE GERÄTE – SICHER UND AUF IHRE UMGEBUNG ZUGESCHNITTEN

Erstellen Sie eine genaue Bestandsaufnahme von IT-, IoT-, OT- und IoMT-Geräten, deren Anwendungen und deren Verhalten. Erfassen Sie Ihr Netzwerk sicher mithilfe passiver, protokollbasierter, API-basierter oder integrationsbasierter Methoden, um eine standardisierte Datenquelle zu generieren.

Find Out HowDie anfälligsten Geräte identifizieren und priorisieren

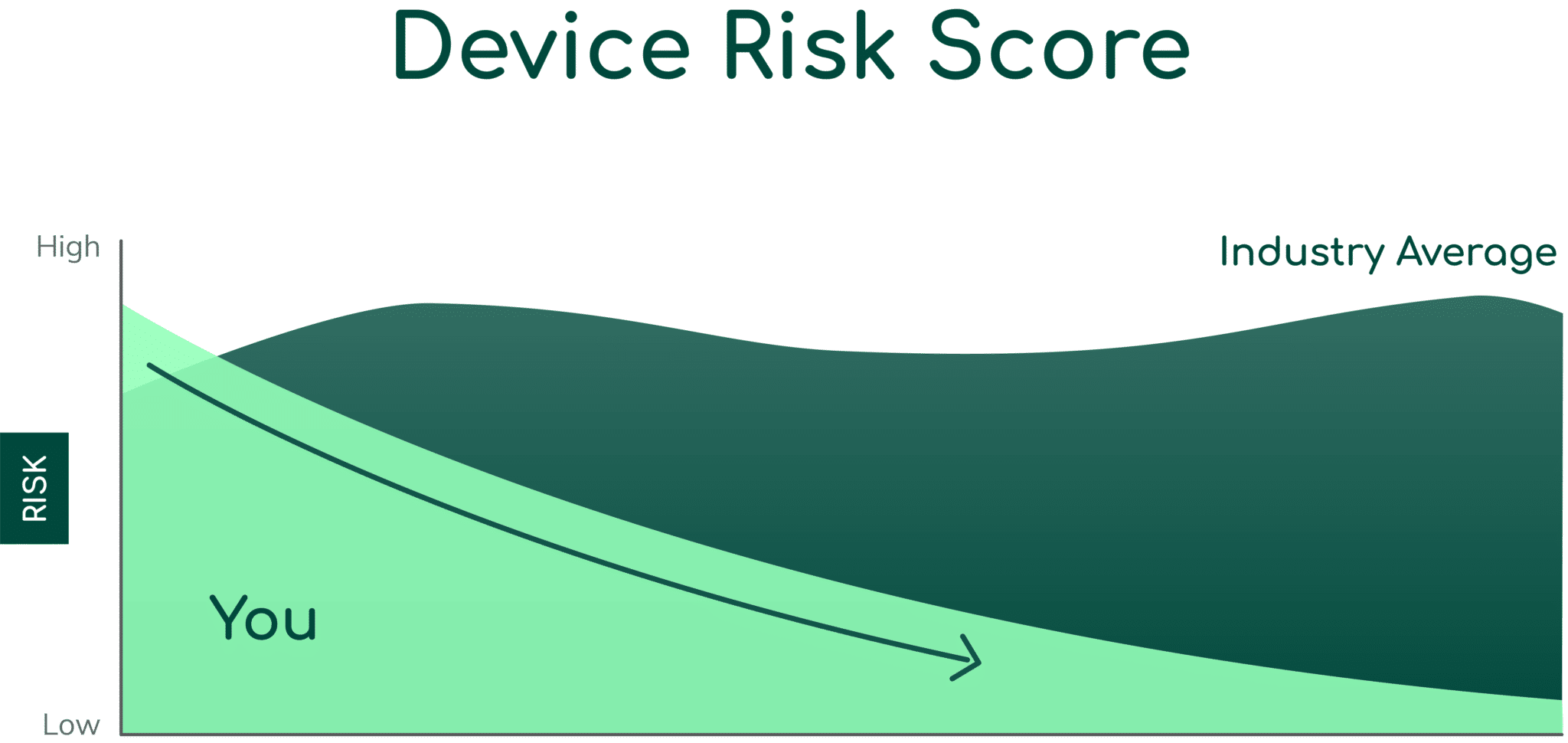

Erfahren Sie anhand einer detaillierten, auf dem MITRE ATT&CK-Modell basierenden Analyse jeder einzelnen Schwachstelle von Asimily Labs, wie hoch Ihr tatsächliches Risiko für IoT-, IoMT- und OT-Geräte ist – und nicht nur, was im Schwachstellenbericht steht. Nutzen Sie unseren Risikosimulator, um den Risiko-ROI zu ermitteln, bevor Sie Maßnahmen ergreifen, und sparen Sie so Zeit.

Find Out HowKoordination der Netzwerksegmentierung

Unsere einzigartige Funktion „Smart Policy Management“ ermöglicht die intelligente Koordination und Erstellung von Richtlinien zur Netzwerksegmentierung und gewährleistet so, dass kritische Cyber-Assets bei minimalen Auswirkungen auf das Netzwerk geschützt bleiben. Über die Funktion „Policy Simulation“ können Benutzer zudem vor der aktiven Bereitstellung eine Vorschau auf die Auswirkungen der Richtlinien anzeigen.

Find Out HowRisiken mindern und schneller auf Bedrohungen reagieren

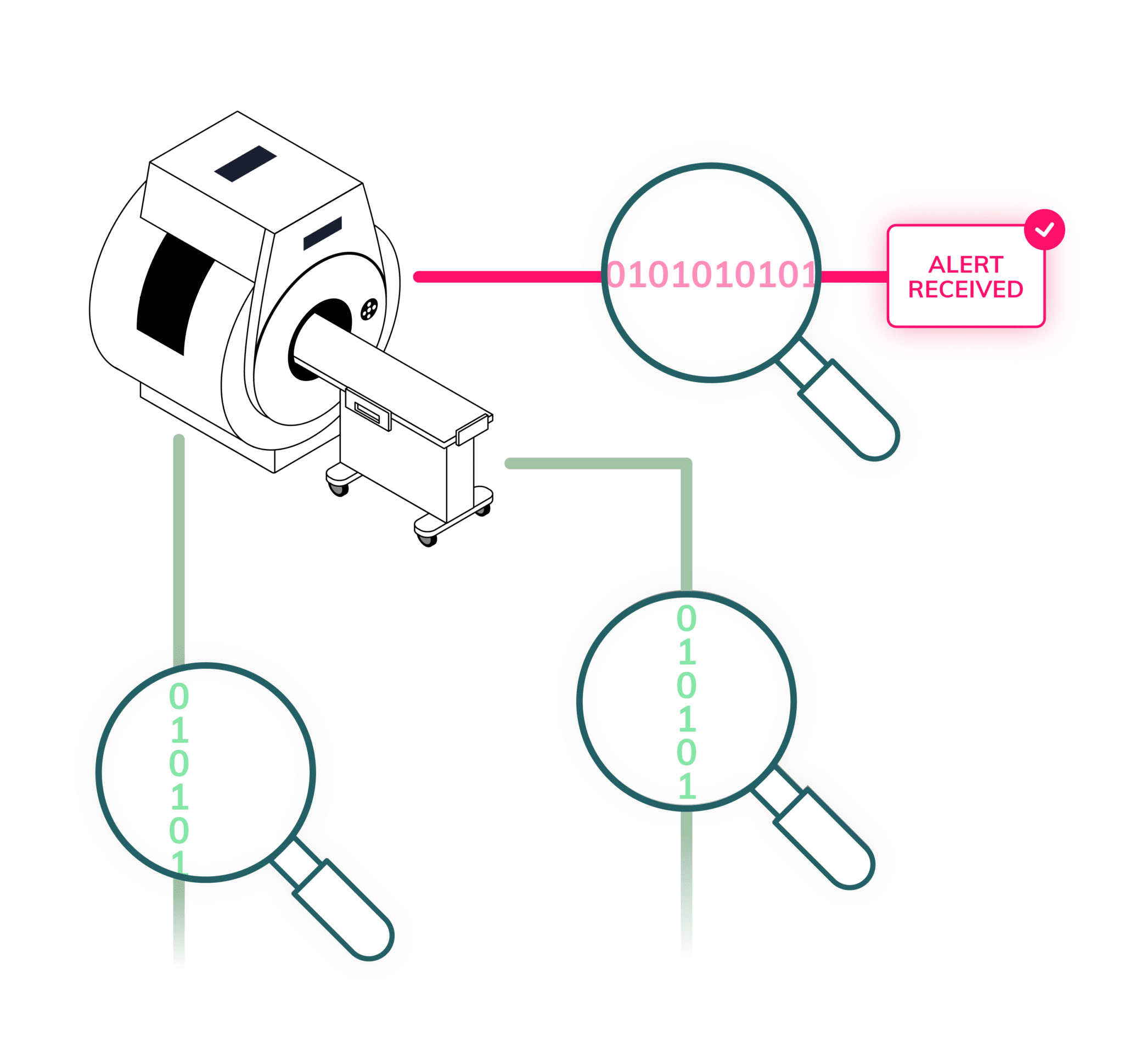

Neben einem umfassenden Ansatz zur Risikominderung durch gezielte Angriffsprävention, Geräte-Patching und Segmentierung bietet Asimily auch Unterstützung bei der Erkennung von Anomalien und der Reaktion auf Vorfälle, um Ihre Sicherheitslage durch die Identifizierung potenzieller Bedrohungen, die Durchsetzung von Richtlinien und Funktionen zur Paketerfassung zu stärken.

Find Out HowCompliance-gerecht mit Leichtigkeit

Dank detaillierter Berichterstellung, Protokollierung, Geräte-Zeitachsen, Passwortverwaltung und Konfigurationskontrolle verfügen Sie über alles, was Sie benötigen, um Compliance- und regulatorische Anforderungen wie Zero Trust, HIPAA, FDA, NIST CSF 2.0, NERC CIP und weitere zu erfüllen.

Find Out HowSchnelleres Reduzieren von Risiken

Asimily analysiert jede Schwachstelle mit patentierter KI/ML und den Experten von Asimily Labs. Bleiben Sie nicht bei einer einfachen Kategorisierung stehen. Finden Sie heraus, welches Risiko wirklich besteht und wie Sie es schnell beseitigen können. Asimily-Kunden beseitigen in der Regel mehr als 10.000 risikobehaftete Schwachstellen in den ersten 3 Monaten.

Wie es Funktioniert

Starrt nicht auf Dashboards - ergreift jetzt die empfohlenen Maßnahmen

Bietet alle möglichen Techniken zur Risikominderung - Mikrosegmentierung, gezielte Angriffsabwehr (über 180 Arten) und Patching - geräteweise oder automatisch.

Wie es Funktioniert

Sichern Sie Ihre Geräte mit IoT-Patching

Installieren Sie neue, sichere Firmware für IoT-Geräte mit nur wenigen (oder gar keinen) Klicks. Beschleunigen Sie das IoT-Patching und die Passwortverwaltung von Geräten mit einem einzigen Mausklick.

Wie es Funktioniert

Lesen Sie das Neueste von Asimily

Neueste Ressource

Asimily in die „Deloitte Technology Fast 500“ 2024 aufgenommen

Jedes IoT-Gerät sichern.

Automatisch.

Cyber-Bedrohungen bewegen sich schnell - das sollten Sie auch. Asimily bietet eine sofortige Bestandsaufnahme und intelligente, nach Prioritäten geordnete Einblicke in die Risikominderung für jedes IoT-, OT- und IoMT-Gerät, sodass Sie Maßnahmen ergreifen können, bevor Bedrohungen auftreten.